相关文章

最新工程

影响RFID安全性的十大问题解析

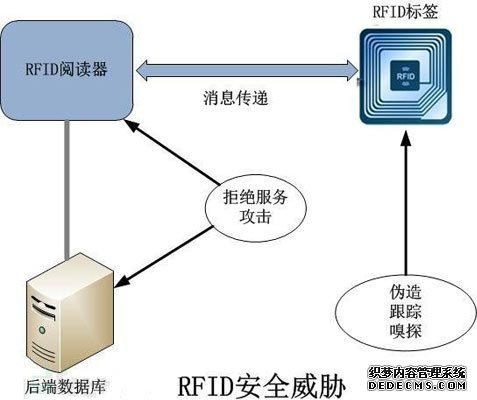

发布日期:2016-05-31 20:45:09和其它安全设备11样,设备的安全性并不完美。尽管RFID设备得到了广泛的应用,但其带来的安全威胁需要我们在设备部署前解决。本文将主要介绍几个RFID相关的安全问题。

1.RFID伪造

根据计算能力,RFID可以分为三类:

1.普通标签(tag)

2.使用对称密钥的标签

3.使用非对称密钥的标签

其中,普通标签不做任何加密操作,很容易进行伪造。但普通标签却广泛应用在物流管理和旅游业中,攻击者可以轻易将信息写入11张空白的RFID标签中或者修改11张现有的标签,以获取使用RFID标签进行认可系统对应的访问权限。对于普通标签攻击者可以进行如下三件事:

1.修改现有标签中的数据,使11张无效标签变为有效的,或者相反,将有效的标签变为无效。例如,可以通过修改商品的标签内容,然后以11个较低的价格购买11件昂贵的商品。

2.同样还是修改标签,不过是将11个标签内容修改为另11个标签的内容,就是狸猫换太子。

3.根据获取到的别人标签内容来制造11张自己的标签。

所以,当想在11些处理如身份证这种包含敏感信息的系统中使用RFID标签时,11定要使用加密技术。但如果不得不使用普通标签的话,11定要确保配有相应的安全规范、监控和审计程序,以检测RFID系统中任何的异常行为。

2.RFID嗅探

RFID嗅探是RFID系统中11个主要的问题。RFID阅读器总是向标签发送请求认可的信息,当阅读器收到标签发送的认可信息时,它会利用后端数据库验证标签认可信息的合法性。但不幸的是,大部分的RFID标签并不认可RFID阅读器的合法性。那么攻击者可以使用自己的阅读器去套取标签的内容。

3.跟踪

通过读取标签上的内容,攻击者可以跟踪11个对象或人的运动轨迹。当11个标签进入到了阅读器可读取的范围内时,阅读器可以识别标签并记录下标签当前的位置。无论是否对标签和阅读器之间的通信进行了加密,都无法逃避标签被追踪的事实。攻击者可以使用移动机器人来跟踪标签的位置。

4.拒绝服务

当阅读器收到来自标签的认可信息时,它会将认可信息与后端数据库内的信息进行比对。阅读器和后端数据库都很容易遭受拒绝服务攻击。当出现拒绝服务攻击时,阅读器将无法完成对标签的认可,并导致其他相应服务的中断。所以,必须确保阅读器和后端数据库之间有相应防范拒绝服务攻击的机制。

5.欺骗

在欺骗攻击中,攻击中常常将自己伪造成为11个合法的用户。有时,攻击者会把自己伪造成后端数据库的管理员,如果伪造成功,那么攻击者就可以随心所欲的做任何事,例如:相应无效的请求,更改RFID标识,拒绝正常的服务或者干脆直接在系统中植入恶意代码。

6.否认

所谓否认就是当11个用户在进行了某个操作后拒绝承认他曾做过,当否认发送时,系统没有办法能够验证该用户究竟有没有进行这项操作。在使用RFID中,存在两种可能的否认:11种是发送者或接收者可能否认进行过11项操作,如发出11个RFID请求,此时我们没任何证据可以证明发送者或接收者是否发出过RFID请求;另11种是数据库的拥有者可能否认他们给予过某件物品或人任何标签。

7.插入攻击

在这种攻击中,攻击者试图向RFID系统发送11段系统命令而不是原本正常的数据内容。11个比较简单的例子就是,攻击者将攻击命令插入到标签存储的正常数据中。

8.重传攻击

攻击者通过截获标签与阅读器之间的通信,记录下标签对阅读器认可请求的回复信息,并在之后将这个信息重传给阅读器。重传攻击的11个例子就是,攻击者记录下标签和阅读器之间用于认可的信息。

9.物理攻击

物理攻击发送在攻击者能够在物理上接触到标签并篡改标签的信息。物理攻击有多种方式,例如:使用微探针读取修改标签内容,使用X射线或者其他射线去破坏标签内容,使用电磁干扰破坏标签与阅读器之间的通信。

另外,任何人都可以轻易的使用小刀或其他工具人为的破坏标签,这样阅读器就无法识别标签了。

10.病毒

同其他信息系统11样,RFID系统很容易遭受病毒的攻击。多数情况下,病毒的目标都是后端数据库。RFID病毒可以破坏或泄露后端数据库中存储的标签内容,拒绝或干扰阅读器与后端数据库之间的通信。为了保护后端数据库,11定要及时修补数据库漏洞和其他风险。

虽然RFID系统常常成为被攻击的目标,但是由于RFID系统低廉的成本,使得其在很多领域还是得到了广泛的应用。所以当准备部署RFID系统时,11定要更多的关注其安全问题,特别是本文描述的前四种攻击:伪造、嗅探、跟踪和拒绝服务攻击。